Une histoire de stratégie

Une histoire de stratégie

Pour percer les mystères de la Toile, il faut étudier son fonctionnement technique. Parmi la multitude de technologies employées dans Internet, quelles sont celles qui sont réellement fondamentales ? Une fois celles-ci identifiées, il est plus facile de comprendre qui est aux manettes. Internet n’est pas le fruit du hasard, mais bel et bien le résultat du travail de chercheurs, d’informaticiens, dont le but était l’interconnexion de machines. Et pour tout dire, il s’agit de l’évolution d’une réalisation militaire américaine. La volonté de faire communiquer entre eux des ordinateurs distants de chercheurs remonte au début des années 1960, et a été initiée par la Darpa (Defense Advanced Research Projects Agency), le service des recherches avancées du département de la Défense américain. Les axes de recherche étaient d’ailleurs très notablement influencés par des considérations militaires : dans les réflexions initiales, on retrouve les traces de la volonté de mettre au point un système de communication capable de se maintenir, même en cas d’attaque nucléaire. Le projet de la Darpa aboutit à la mise en place d’un réseau décentralisé nommé Arpanet.

Petit à petit, des universités furent incluses dans le projet, participant au développement de ce premier grand réseau informatique. Toujours sous la houlette de la Darpa, cet Internet naissant va petit à petit être géré par la National Science Foundation (NSF), une agence gouvernementale américaine dédiée au soutien de la recherche scientifique fondamentale, à partir de 1977. Mais les liens avec l’administration militaire américaine restent extrêmement forts : si la NSF aide au développement du réseau, sa gestion au quotidien relève de l’Internet Assigned Numbers Authority (IANA), un service de la Darpa.

Internet devenant de plus en plus ouvert, interconnectant de plus en plus de réseaux civils, les militaires américains décident, en 1983, de s’en détacher pour créer Milnet, leur propre réseau. Pour s’occuper du développement de l’Internet civil, c’est alors la National Telecommunications and Information Administration (NTIA) qui prend la main, une agence gouvernementale dépendant du département du Commerce, le ministère du Commerce.

L’importance de plus en plus grande d’Internet, l’apparition de plus en plus d’acteurs, d’organismes chargés de définir des normes, de sociétés commerciales opérant des services commerciaux basés sur Internet, a abouti à une très forte pression sur l’administration Clinton afin qu’Internet ne soit plus sous la houlette du seul gouvernement. En 1998 est créée l’Internet Corporation for Assigned Names and Numbers (Icann). Il s’agit d’une société privée, de droit californien, qui a repris le rôle du NTIA et qui, surtout, exerce ce que l’on appelle aujourd’hui la fonction IANA, absolument fondamentale : par l’exercice de cette fonction, l’Icann décide de tout ce qui touche à l’attribution des noms de domaine dans le monde entier…

Une histoire de noms

Finalement, Internet se résume à un mode de communication entre ordinateurs sur un réseau. Ce qui n’est pas une mince affaire ! Il faut établir un langage précis, s’assurer que tous les ordinateurs le comprennent, éviter les situations cacophoniques où tout le monde se parlerait en même temps, etc. Bien sûr, afin que les ordinateurs puissent communiquer, ils doivent en premier lieu pouvoir s’identifier. C’est la base même d’Internet : tous les ordinateurs doivent disposer d’une adresse IP, un identifiant unique, qui prend la forme d’une série de quatre nombres séparés par un point. Mais voilà, il faut impérativement que les adresses soient véritablement uniques : il serait impossible de se connecter à un site Web avec un navigateur si son adresse IP renvoyait vers des dizaines d’ordinateurs disséminés dans le monde. Il faut donc veiller à ne pas attribuer les adresses IP n’importe comment.

C’est l’Icann qui, en premier ressort, détermine quelles sont les plages d’adresses IP disponibles dans le monde et qui a le droit de les utiliser. Localement, ce sont des organismes que l’on appelle les RIR (registre Internet régional) qui distribuent les adresses IP que l’Icann leur a attribuées. Il existe cinq RIR. Celui qui gère les adresses IP pour l’Europe s’appelle Ripe-NCC.

Mais l’adresse IP numérique, vitale pour permettre aux ordinateurs de se reconnaître, est très peu pratique pour les utilisateurs. On dispose donc également d’adresses textuelles, celles que nous utilisons sous la forme www.microhebdo.com, www.01net.com, www.elysee.fr, par exemple. Il s’agit du système des noms de domaine. Pour le comprendre, il suffit de lire à l’envers l’adresse : www.elysee.fr signifie qu’il s’agit d’un ordinateur enregistré en France (le domaine.fr), couvrant les activités de l’Elysée (.elysee), et s’occupant d’afficher le site Web (www).

C’est très pratique mais, pour que cela fonctionne, il faut, à chaque connexion, traduire aux ordinateurs l’adresse lisible en adresse IP numérique. Interviennent alors les serveurs de noms de domaine (Domain Name System ou DNS) : quand on tape l’adresse www.micro hebdo.com dans un navigateur Web, une première requête est faite à un serveur de nom de domaine qui indique les serveurs qui peuvent fournir une réponse pour le domaine.com. L’un de ces serveurs précisera alors quel autre serveur est apte à aiguiller dans la zone elysee.fr. Et enfin, ce dernier serveur pourra donner l’adresse IP complète du site recherché. Cette séquence d’interrogation est réalisée pour chaque consultation de site. Les serveurs capables d’effectuer la toute première étape, aiguiller vers les serveurs qui gèrent les domaines dits de premier niveau (.com, .org, .fr…), sont appelés les serveurs racines du DNS. Ils ne sont que treize dans le monde.

Les treize serveurs vitaux

Attention toutefois, chacun de ces serveurs a de nombreux miroirs, et parfois, ils ne sont même pas hébergés à un seul endroit. En tout, ces treize serveurs, absolument vitaux pour le fonctionnement d’Internet, sont répartis dans le monde dans près de 170 endroits. Et, bien qu’au quotidien ils soient supervisés par des sociétés privées, des universités ou des administrations, il ne s’agit que de délégations fournies par l’Icann, décisionnaire en dernier lieu. Qu’il s’agisse donc des adresses IP numériques ou des noms de domaine, le maître, c’est l’Icann.

Il existe une kyrielle d’organismes qui participent à la régulation d’Internet et l’établissement des standards : W3C ; Internet Society (Isoc) ; Internet Architecture Board (IAB) ; Internet Engineering Task Force (IETF) ; Forum de la gouvernance Internet (FGI), etc. Mais en dernière instance, le fonctionnement d’Internet dépend principalement de l’Icann qui tire son pouvoir d’un contrat le liant au ministère du Commerce américain, qui en nomme tous les membres.

Les conséquences politiques sont réelles : en 2005, par exemple, le nouveau domaine en .xxx devait être ouvert, permettant d’identifier plus facilement les sites à caractère pornographique. L’Icann avait donné son accord. Mais à deux jours de la signature finale de l’acte fondateur, l’Icann a revu sa position et bloqué la création du nouveau domaine : le ministère du Commerce américain, sous la pression de pétitions d’organisations conservatrices, avait en effet signifié son refus de créer le .xxx.

D’autres faits, comme les conditions d’attribution des délégations pour la gestion des noms de domaine .iq, pour l’Irak, et .af, pour l’Afghanistan, montrent une mainmise politique américaine sur Internet.

Une histoire de politique

De fait, en imaginant un scénario de fiction de conflit armé, les Etats-Unis, de par le contrôle qu’ils exercent sur l’Icann et son partenaire technique, la société VeriSign, sont la seule nation qui pourrait « rayer » d’Internet un pays entier, en décidant de couper soudainement son extension.

La Commission européenne, par le biais d’une communication de Viviane Reding, commissaire chargée de la Société de l’information et des médias, a appelé, en juin dernier, à plus de transparence et de responsabilité multilatérale dans la gouvernance de l’Internet. Mais les faits ne semblent pas lui donner raison : depuis les attentats du 11 septembre, l’attitude des Etats-Unis, qui étaient en passe de se retirer progressivement afin de laisser la gouvernance d’Internet au secteur privé, s’est complètement modifiée. Une échéance très importante approche, car le 30 septembre 2009 se termine le contrat qui lie l’Icann au gouvernement américain.

Une occasion de mettre en place une nouvelle approche plus multilatérale ? Certainement pas. Le gouvernement américain a donné un signal fort, il y a quelques semaines, en choisissant le nouveau président de l’Icann. L’homme, Rod Beckstrom, n’est autre que l’ancien directeur du Centre national de la cybersécurité (NCSC) des Etats-Unis. Le message est on ne peut plus clair : Internet est un domaine stratégique dont, pour des raisons de défense nationale, les Etats-Unis ne sont pas prêts à lâcher le contrôle

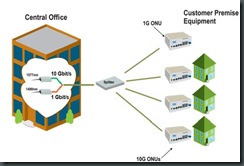

Les chercheurs d’Alcatel sont parvenus à battre le record de transmission de données par réseau optique. Le débit atteint serait dix fois supérieur à celui qu’on connaît aujourd’hui sur les câbles sous-marins commerciaux.

C’est ce qui s’appelle mettre les bouchées doubles. Les chercheurs japonais Toshihiro Ohigashi et Masakatu Morii viennent de montrer une nouvelle technique qui permet de briser le chiffrement WPA/TKIP des communications Wi-Fi en une minute, montre en main.

C’est ce qui s’appelle mettre les bouchées doubles. Les chercheurs japonais Toshihiro Ohigashi et Masakatu Morii viennent de montrer une nouvelle technique qui permet de briser le chiffrement WPA/TKIP des communications Wi-Fi en une minute, montre en main. Une histoire de stratégie

Une histoire de stratégie